Author: qingxp9

前几日,一条关于"前员工入侵富士康网络:疯狂洗白iPhone获利300万"的新闻刷爆了网络。员工通过在富士康内部秘密安装无线路由器的方式侵入了苹果公司的网络,通过为他人“改机、解锁”手机共9000余部,五个月违法所得共计300余万元。

这是一个利用企业无线网络达成入侵内网的典型案例。近年来,因无线网络导致的安全事件已经逐渐占领了新闻的头条,在某漏洞平台检索时发现仅2015年便发生了数十起知名企业因WiFi相关安全问题导致内网被入侵的事件,对企业造成了十分恶劣的影响。

我们简单回顾一下:

1.私搭乱建WiFi导致天河一号内网被入侵

2015年3月,白帽子在漏洞平台上称:由于某公司内部存在开放的WiFi网络,导致超级计算机天河一号被入侵,大量敏感信息疑遭泄漏。 报告者使用了特定的技术方法验证了其访问的确实是架设在内网系统中的天河一号。 此外,报告者还发现,使用天河一号的公司,其内网账户中至少存在200个以上的员工帐号使用了弱口令密码。2.利用WiFi密码分享软件渗透京东内网

2015年4月,白帽子路过京东益园分部,在楼外发现了企业内部的无线信号,利用WiFi密码分享软件连上了企业内部热点。 随后,在内网中利用弱密码获取到了一台主机的权限,可访问企业内部的业务网段,可实现内网的进一步入侵。3.北京首都机场Wi-Fi网络安全隐患被曝光

2015年5月,白帽子在漏洞平台上称:其在T1航站楼使用登机牌登录WiFi网络时,发现由于机场WiFi提供商的服务器安全设施不足和代码漏洞,可导致服务器中的用户隐私数据被泄漏及登机人信息被窃取。一旦登机人的信息被泄漏出去,登机人就有可能收到各种诈骗短信,例如订票异常、航班取消等。4.利用WiFi密码分享软件渗透小米售后系统

2015年10月,白帽子在小米授权中心维修手机时,利用WiFi密码分享软件连上了内部热点。 利用ARP攻击技术嗅探网络流量,发现了小米售后系统的地址及一个员工的低权限账号。 白帽子再利用XSS攻击,获取了更高级权限的账号,可使用小米售后系统的所有功能,查看售后资料/客户收获地址/联系电话/手机物料清单等

到了2016年,无线网络已经成为了企业移动化办公的重要基础设施。由于普遍缺乏有效的管理,无线网络也越来越多的成为黑客入侵企业内网的突破口。

富士康事件技术分析

回到开头提到的富士康iphone刷机解锁事件,通过新闻描述便可大致了解到整个攻击过程:

-

攻击者通过贿赂、收买手段,让企业内部员工在厂区内安装无线路由器,并利用无线网桥,将无线信号桥接到厂区外民房内的路由器;

-

攻击者利用桥接出来的无线信号便可直接连入企业内网,侵入内网中的各种信息系统;

-

最后从苹果公司网络下载各种应用程序,通过修改代码等方式,实现“刷机”;

私接路由器

私搭乱建的WiFi网络实际上是在那些已经得到准入授权的设备上开放了一个新的入口,使得那些未经授权的设备可以通过这个入口不受限制的接入内网系统,而且管理员往往很难发现。

企业员工为了方便自己的移动设备上网,私自利用随身wifi或者私接路由器的方式建立热点已经成了一种普遍现象,殊不知这会给企业带来多大安全风险。往往这些为了方便而私建的热点都没采用安全的加密模式及高强度的密码,这就把企业设想中的防护边界彻底打破。无线网桥

无线网桥设备用于室外工作、远距离传输,主要由无线收发器和天线组成。无线收发器由发射机和接收机组成,发射机将从局域网获得的数据编码,变成特定的频率信号,再通过天线发送出去;接收机则相反,将从天线获取的频率信号解码,还原成数据,再送到局域网中。传输距离根据设备性能的不同,可达几公里到几十公里。

攻击者通过组合使用私接路由器和无线网桥的手法,可以将针对企业内网攻击的实施范围扩大到难以想象的几十公里,极大增强了攻击的隐秘性,这种攻击手段值得警惕。

企业无线网络三大安全隐患

从天巡实验室长期的测试和对无线网络安全防护的数据和经验看,WiFi密码泄漏、钓鱼WiFi、私搭乱建WiFi成为目前企业WiFi网络的三大安全隐患。

1、密码泄漏

WiFi密码泄漏主要有以下4个方面的原因:

- WiFi密码被不当分享

- WiFi密码使用弱口令

- WiFi密码加密方式不安全

- 无线DDoS攻击

就现阶段而言,WiFi密码被不当分享的问题,已经成为了企业WiFi网络所面临的最为首要的安全性问题。这主要是因为:考虑到成本和实施复杂度,家庭和小型企业都会选择采用WPA-PSK加密方案,特点便是所有人使用相同的密码。家用WiFi网络的使用者一般为3-5人,而企业WiFi网络往往有数十人,甚至成百上千多的人在同时使用,只要有一个人不慎将密码分享了出来,密码也就不再是秘密了。

某些第三方WiFi密码分享平台的产品逻辑也进一步加剧了企业WiFi密码被“意外分享”的节奏。比如,2015年初,媒体广泛报道了某个知名的第三方WiFi密码分享工具可能造成用户信息泄漏的新闻。报道显示,该产品在用户安装后,会默认勾选“自动分享热点”选项。使用该软件的近亿用户一旦接入任何企业的WiFi网络,都会自动的把企业的WiFi密码分享出去,而这一过程企业网管几乎完全无法控制和阻止。

此处输入图片的描述

此处输入图片的描述

2、员工私搭乱建WiFi给企业网络带来安全隐患

在WiFi技术流行以前,企业内网中的电脑都是通过有线方式进行连接的,企业网络的拓扑结构和网络边界通常也是固定的。但是,自从WiFi技术普及以来,企业的内网边界正在变得越来越模糊。特别是私搭乱建的WiFi网络,给企业的内网安全造成了极大的隐患。

一般来说,企业员工私搭乱建WiFi网络主要有以下几种形式:

- 通过笔记本电脑或者带有无线网卡的台式机来分享一个WiFi网络;

- 通过智能手机或平板电脑等智能移动设备来分享一个WiFi网络;

- 通过一些即插即用的小型WiFi设备来分享一个WiFi网络。

私搭乱建的WiFi网络实际上是在那些已经得到准入授权的设备上开放了一个新的入口,使得那些未经授权的设备可以通过这个入口不受限制的接入内网系统,而且管理员往往很难发现。

3、钓鱼WiFi是黑客入侵企业网络的重要途径

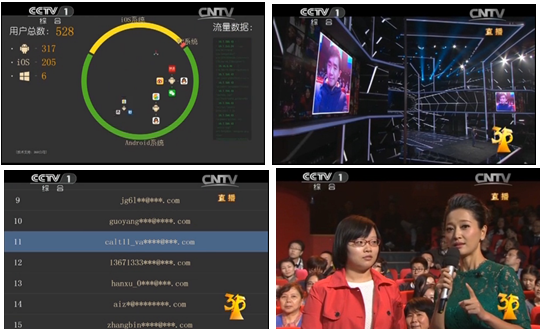

2015年央视315晚会上,安全专家现场演示了钓鱼WiFi的工作过程。在晚会现场,观众加入主办方指定的一个WiFi网络后,用户手机上正在使用哪些软件、用户通过微信朋友圈浏览的照片等信息就都被显示在了大屏幕上。不仅如此,现场大屏幕上还展示了很多用户的电子邮箱信息

此处输入图片的描述

此处输入图片的描述

网友评论